Xin chào! Cảm ơn bạn

đã ghé thăm Blog của tôi.

Xin chào! Cảm ơn bạn

đã ghé thăm Blog của tôi.

Gần đây, có rất nhiều website ghi nhận một lượng lớn request ảo tập trung vào các đường dẫn có chứa tham số lọc sản phẩm (?filter_) , ví dụ như ở trường hợp bên dưới access log ghi nhận có rất nhiều IP nước ngoài truy cập vào các URL dạng /shop/?filter_model-iphone=11 hay /dong-may/?filter_tinh-nang=mong%2Cchong-nhin-trom

Đây là dấu hiệu rõ ràng của một dạng tấn công Layer 7 DDoS (tấn công tầng ứng dụng) hoặc Bad Bots đang quét (crawling) các biến thể lọc sản phẩm để làm cạn kiệt tài nguyên máy chủ.

92.71.34.194 - - [23/Feb/2026:09:51:05 +0700] "GET /shop/?filter_model-iphone=11-xr%2Ciphone-14%2Ciphone-15-pro-max%2Ciphone-xr%2Ciphone-14-pro-max%2Ciphone-15%2Ciphone-13%2Ciphone-14-plus%2Ciphone-13-mini&query_type_model-iphone=or&filter_brand=urr%2Chdd&query_type_brand=or HTTP/2" 2000 "-" "Mozilla/5.0 (Macintosh; Intel Mac OS X 10_15_7) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/142.0.0.0 Safari/537.36"

213.201.140.132 - - [23/Feb/2026:09:49:37 +0700] "GET /dong-may/?filter_tinh-nang=mong%2Cchong-nhin-trom&query_type_tinh-nang=or&filter_model-iphone=iphone-13-pro-max%2Ciphone-14-pro%2Ciphone-14-plus%2Ciphone-xs-max%2Ciphone-15-plus%2Ciphone-xr%2C17%2Ciphone-16-pro%2C11-xr%2Ciphone-11&query_type_model-iphone=or&filter_brand=kuzoom&query_type_brand=or HTTP/2" 200 0 "-" "Mozilla/5.0 (Macintosh; Intel Mac OS X 10_15_7) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/142.0.0.0 Safari/537.36"

195.172.109.246 - - [23/Feb/2026:09:49:37 +0700] "GET /shop/?filter_model-iphone=11-xr%2Ciphone-14%2Ciphone-15-pro-max%2Ciphone-xr%2Ciphone-14-pro-max%2Ciphone-15%2Ciphone-13%2Cair%2Ciphone-14-plus%2Ciphone-16&query_type_model-iphone=or&filter_brand=wiwu&query_type_brand=or HTTP/2" 200 0 "-" "Mozilla/5.0 (Macintosh; Intel Mac OS X 10_15_7) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/142.0.0.0 Safari/537.36"Đặc điểm nhận dạng:

Phân tích log thực tế:

Việc để các bot này truy cập liên tục sẽ dẫn đến:

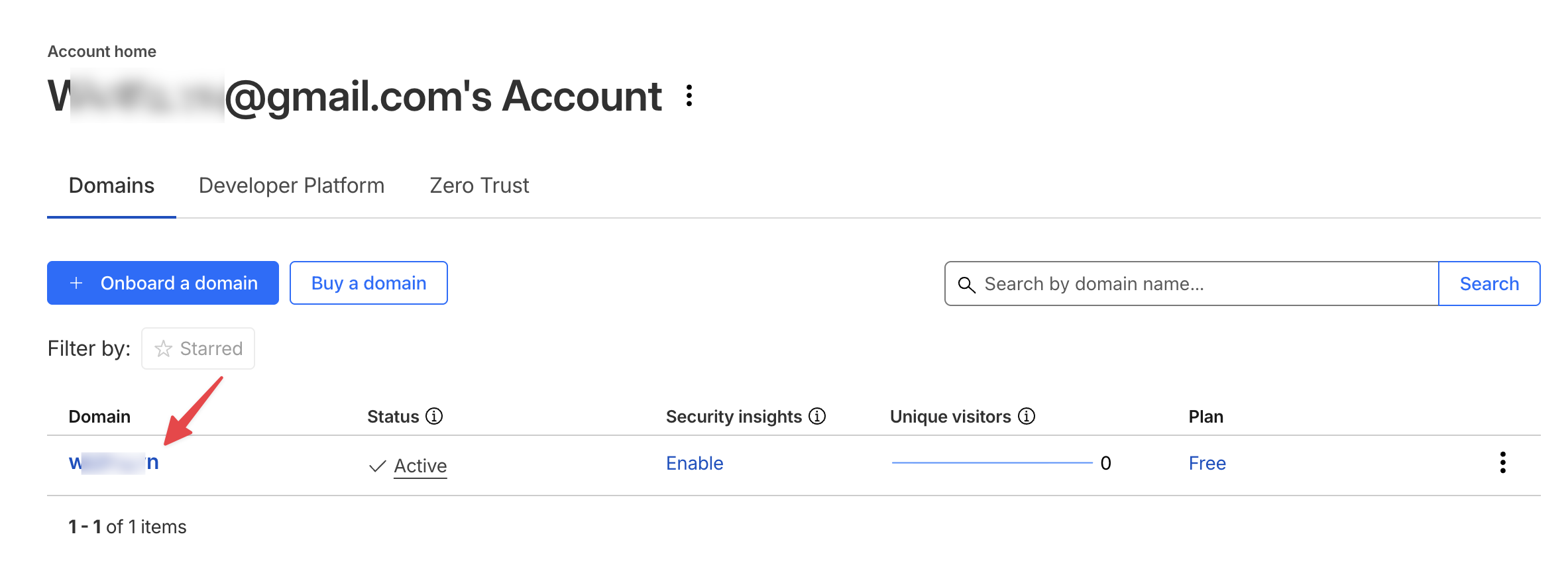

Đầu tiên các bạn hãy đăng nhập vào Cloudflare và chọn đúng website cần cấu hình. Nếu chưa biết cách cấu hình website với Cloudflare , bạn có thể xem lại hướng dẫn bên dưới:

Sau khi đăng nhập thành công, bạn truy cập vào đúng website cần cấu hình.

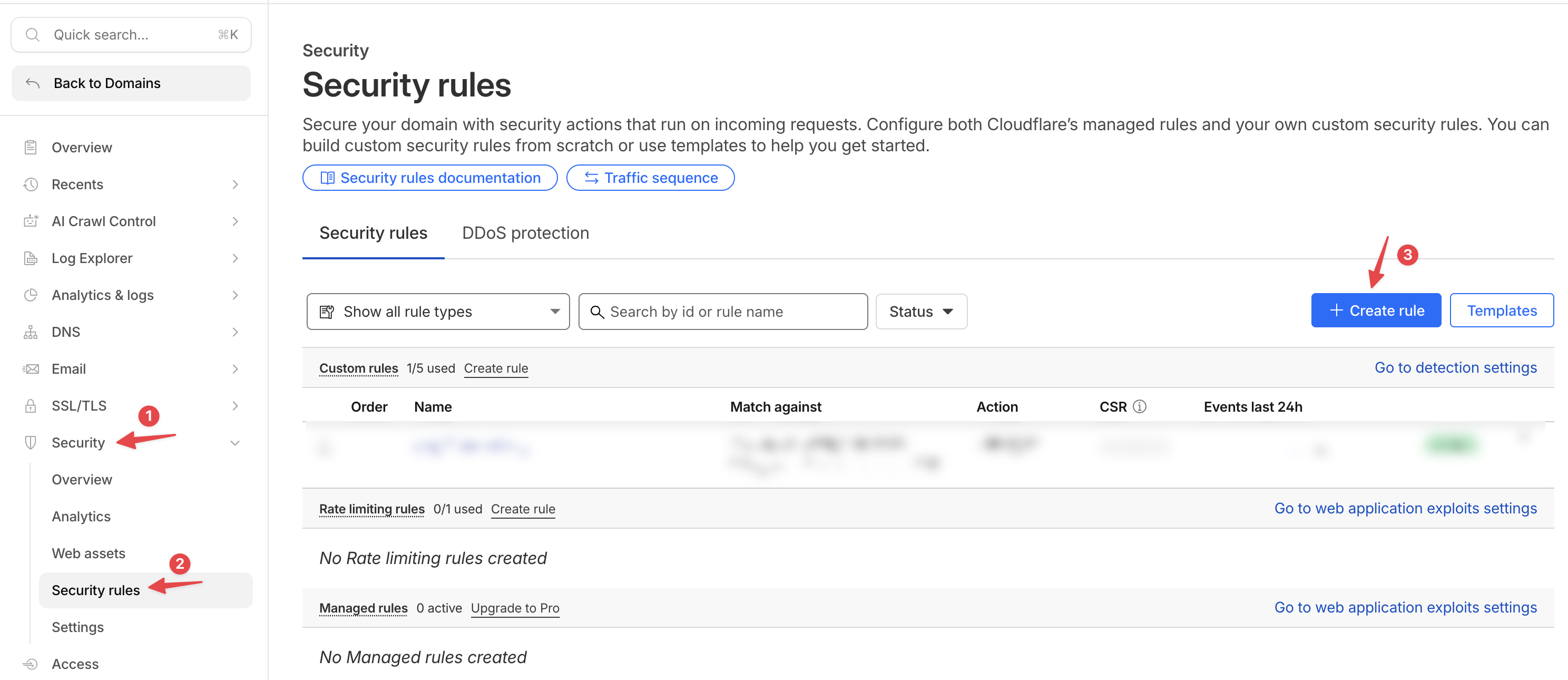

Để kiểm tra và hiển thị Captcha với Spam Traffic có chứa các từ khóa filter, chúng ta sẽ thiết lập một quy tắc (Rule) tại mục Security >> Security rules >> Create rule

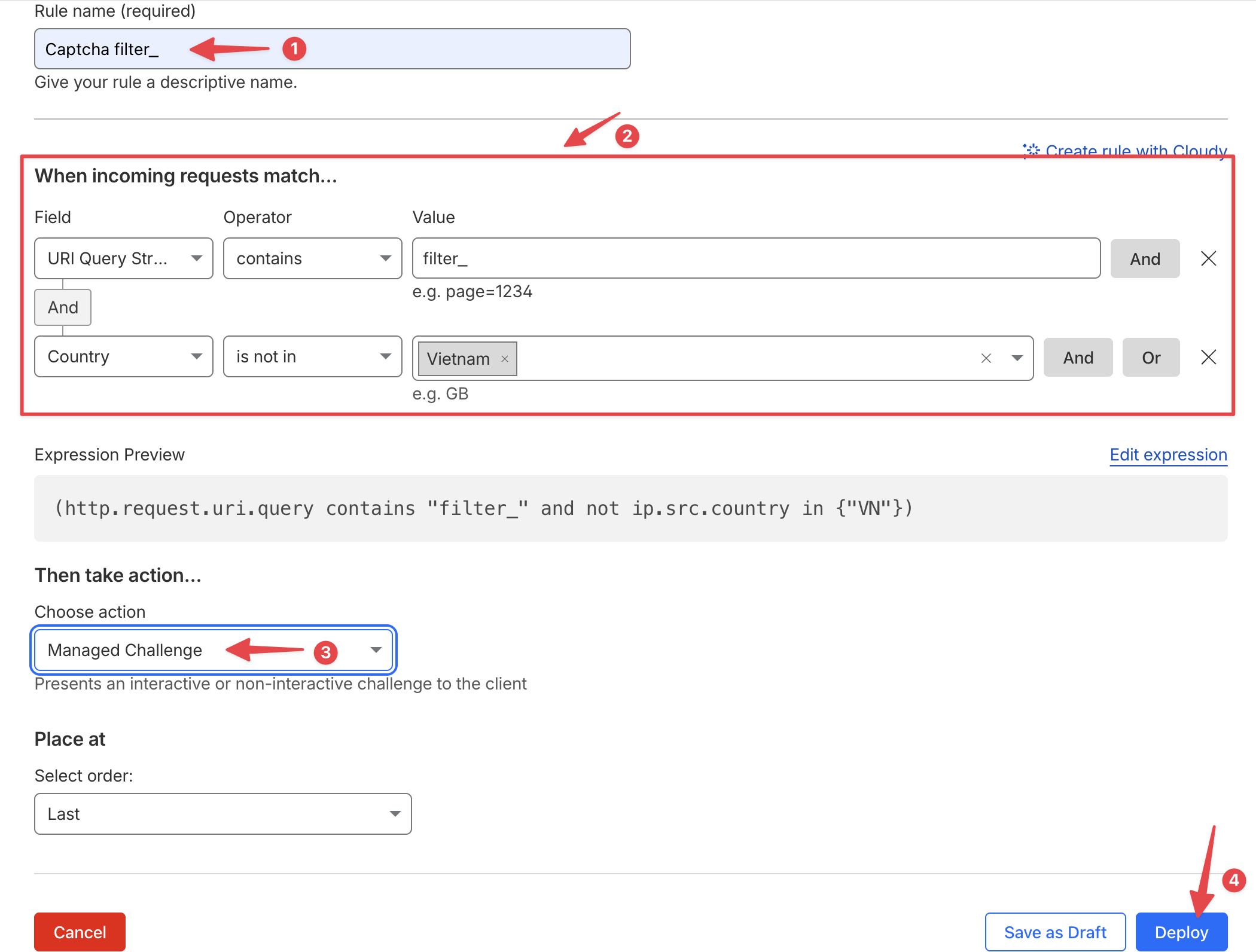

Cấu trúc Rule:

Chúng ta sẽ lọc dựa theo các từ khóa xuất hiện trong URI Query String và áp dụng Captcha để loại bỏ Bot.

Lưu ý: Rule này chỉ áp dụng với các IP nước ngoài, các IP truy cập từ Việt Nam không bị ảnh hưởng. Nếu các bạn muốn áp dụng cả Việt Nam thì có thể bỏ phần Allow Việt Nam đi.

Hoặc nếu không muốn chọn thủ công, các bạn có thể copy nhanh Expression bên dưới:

Biểu thức (Expression Preview):

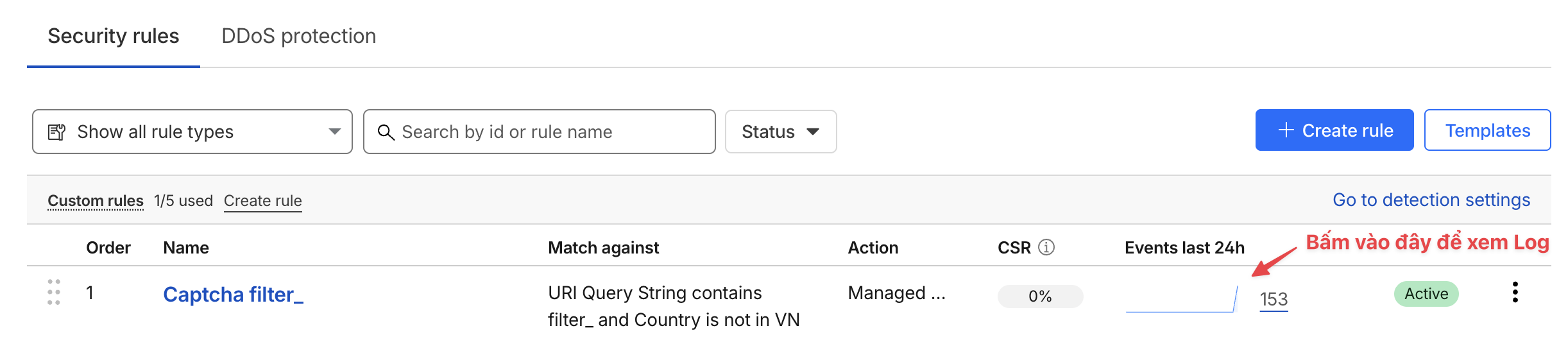

(http.request.uri.query contains "filter_" and not ip.src.country in {"VN"})Sau khi thêm Rule hoàn tất, ở phần danh sách các bạn sẽ thấy Rule với trạng thái Active như hình. Để xem và theo dõi Log bạn có thể xem tại phần Events last 24h.

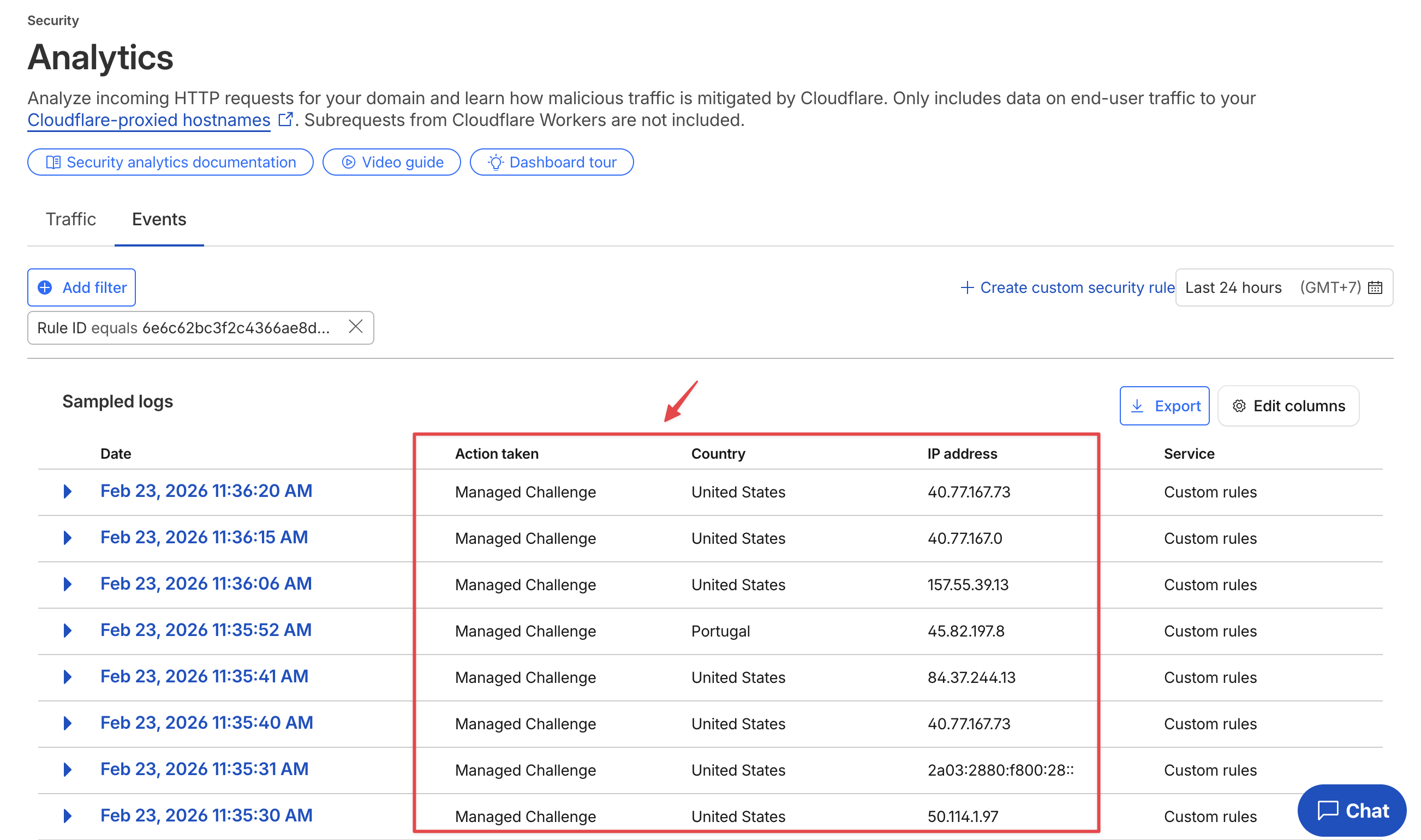

Và bên dưới là Log mà Cloudflare đã chặn các Spam Traffic có chứa từ khóa filter.

Việc chặn spam traffic qua tham số URL là cách hiệu quả nhất để bảo vệ tài nguyên máy chủ. Bằng cách sử dụng Cloudflare WAF với cơ chế Managed Challenge, bạn vừa đảm bảo được trải nghiệm người dùng, vừa loại bỏ được 99% lượng traffic rác từ Bot.

Chúc các bạn thực hiện thành công.!

Chào mọi người, mình là Kiên – hiện đang công tác tại Phòng Kỹ thuật AZDIGI. Trong quá trình làm việc mình có cơ hội được tiếp xúc với khá nhiều các vấn đề liên quan đến Website/Hosting/VPS/Server, do đó mình viết lại các hướng dẫn này nhằm chia sẻ kiến thức, cũng như tạo một môi trường để chúng ta giao lưu và học hỏi lẫn nhau.

2026 - Website được phát triển nội dung bởi Đàm Trung Kiên

Hãy để lại thông tin của bạn. Đội ngũ chuyên gia của chúng tôi sẽ trực tiếp phân tích nhu cầu và tư vấn giải pháp công nghệ phù hợp, tối ưu hiệu quả cho công việc của bạn hoàn toàn miễn phí.

Tìm kiếm bài viết...